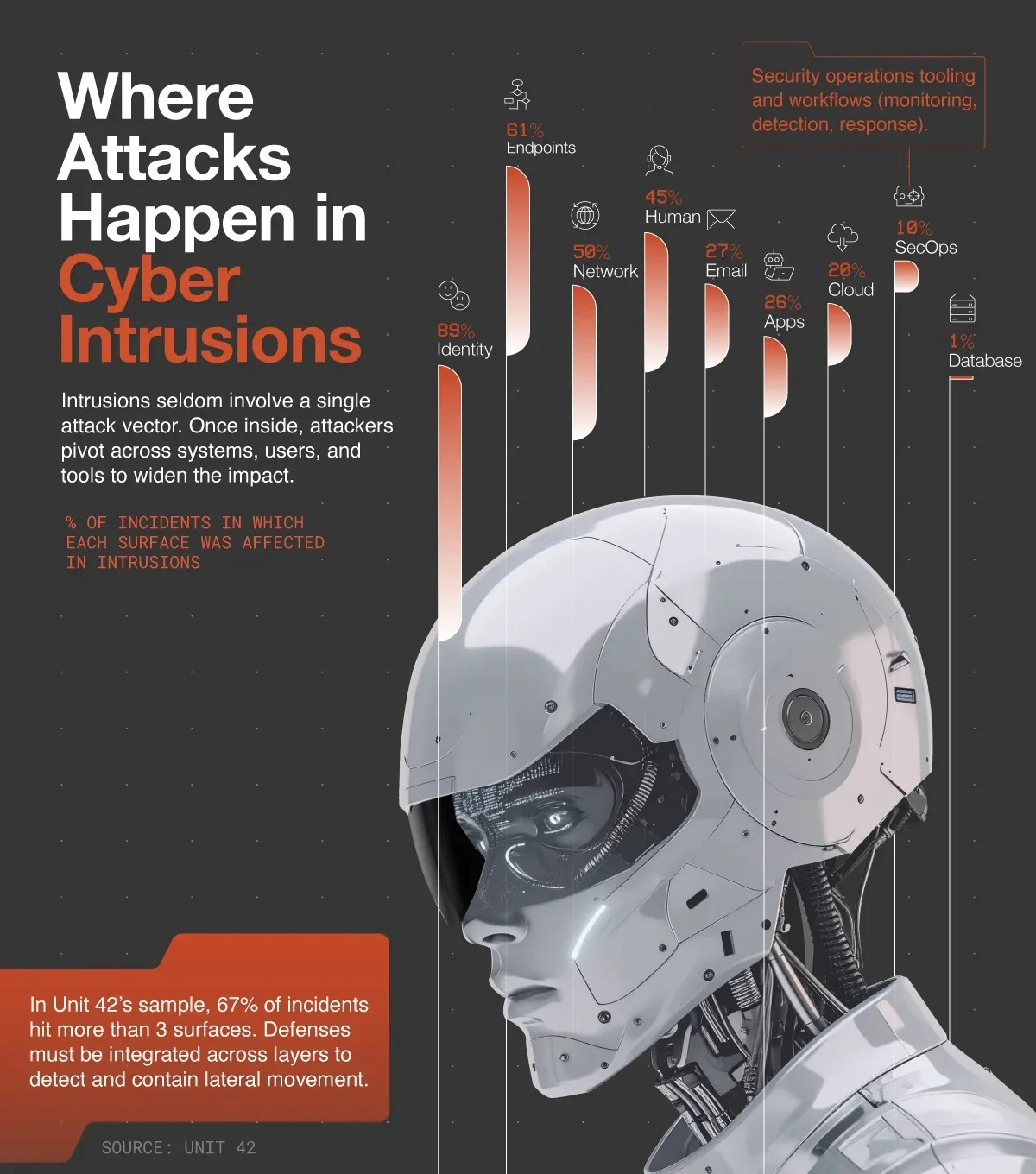

هنگام نفوذ سایبری به کجا حمله میشود؟ + اینفوگرافی

اقتصاد۲۴- معمولا پس از آنکه مهاجمان جای پایی در یک سیستم پیدا میکنند، از یک مسیر واحد پیروی نمیکنند. آنها بهجای حرکت خطی، میان سامانهها جابهجا میشوند تا دامنه اثر را گسترش داده و میزان خسارت را افزایش دهند.

بیشتر نفوذهای سایبری چندین سطح را بهطور همزمان درگیر میکنند؛ بنابراین فرایند کشف و شناسایی باید بتواند سیگنالها را در لایههای مختلف به هم متصل کند. حملات به هویت در صدر فهرست سطوح حمله قرار دارند، اما نقاط پایانی (Endpoint) و شبکهها همچنان امکان جابهجایی سریع مهاجمان را فراهم میکنند. لایه انسانی همچنان تعیینکننده باقی مانده و همین موضوع، آگاهیبخشی و مقاومت در برابر فیشینگ را به اولویت عملیاتی تبدیل کرده است.

اینفوگرافی این گزارش که با همکاری Unit ۴۲ از شرکت Palo Alto Networks تهیه شده، نشان میدهد حملات در جریان نفوذهای سایبری در چه نقاطی رخ میدهند. دادههای آن بر اساس گزارش جهانی پاسخ به رخدادهای امنیتی Unit ۴۲ گردآوری شده است. این اینفوگرافی نفوذها را به ۹ سطح اصلی حمله که در بررسیها مشاهده شدهاند، تقسیم میکند.

در نمونه مورد بررسی Unit ۴۲، حدود ۸۷ درصد رخدادها دستکم دو سطح را درگیر کردهاند و ۶۷ درصد سه سطح یا بیشتر را هدف قرار دادهاند. از آنجا که این دستهبندیها همپوشانی دارند، یک پرونده میتواند بهطور همزمان چندین لایه را شامل شود. بدین ترتیب جمع همه درصدها مساوی ۱۰۰ نیست.

حمله سایبری به حساب شخصی: ۸۹ درصد موارد

حمله به هویت یعنی مهاجم سعی میکند وارد حساب یک کاربر شود. این اتفاق معمولا از طریق تلاش برای کشف رمز حساب کاربری یا ارسال ایمیل فیشینگ برای گرفتن اطلاعات ورود انجام میشود. در ۸۹ درصد موارد، حمله به هویت مشاهده شده که آن را به رایجترین سطح حمله در این مجموعه داده تبدیل میکند. در همین حال، نقاط پایانی (هر دستگاهی که به شبکه وصل است) در ۶۱ درصد موارد و شبکهها در ۵۰ درصد موارد همچنان بهعنوان نقاط شروع رایج برای حرکت جانبی مهاجمان عمل میکنند.

ایمیل در ۲۷ درصد موارد و برنامههای کاربردی در ۲۶ درصد موارد استفاده شدهاند و در میانه جدول قرار دارند. شروع حمله از فضا و خدمات ابری نیز در ۲۰ درصد رخدادها دیده میشوند. با این حال، حتی دستههایی که سهم کمتری دارند نیز اهمیت دارند چراکه مهاجمان با قلاب کردن موفقیتهای کوچک و زنجیرهسازی از این حملات، به دسترسی گستردهتری دست مییابند.

بیشتر بخوانید:جزئیات حمله سایبری به سایت دانشگاه شریف

اشتباهات انسانی از جمله کلیک روی لینک جعلی یا باز کردن فایل مشکوک در ۴۵ درصد رخدادها نقش داشته و اغلب از طریق فعالیت کاربر، زمینهساز جابهجایی بعدی مهاجمان شده است.

دفاع یکپارچه در برابر حملات سایبری

چندلایه بودن فعالیت مهاجمان به این معناست که راهکارهای نقطهای ممکن است هنگام جابهجایی مهاجم میان لایهها، تصویر کامل حمله را نشان ندهند. وجود حتی یک نقطه ضعف میتواند کل سیستم را ضعیف کند. تیمها نیازمند سیگنالهای مشترک و یکپارچه میان حسابهای کاربری، نقاط پایانی، شبکه، برنامههای کاربردی و فضای ابری هستند تا بتوانند اقدامات زنجیرهای را در مراحل اولیه شناسایی کنند.

بخش عملیات امنیت (SecOps) در ۱۰ درصد موارد درگیر بوده است. این امر به این معناست که مهاجمان گاهی ابزارها و فرایندهای عملیاتی امنیت را نیز هدف قرار میدهند و دور میزنند. برای مثال اگر مهاجم بتواند آنتیویروس را خاموش کند، راحتتر در سیستم حرکت میکند. در نتیجه، رویکردهای یکپارچه کشف و پاسخگویی میتواند پیش از آنکه حرکت مهاجم به پایگاههای داده برسد، مسیر نفوذ را مهار کند. البته حمله به دیتابیسها تنها در یک درصد رخدادها مشاهده شدهاند. معمولا مهاجم اول از مسیرهای دیگر وارد میشود و بعد به پایگاه داده میرسد.